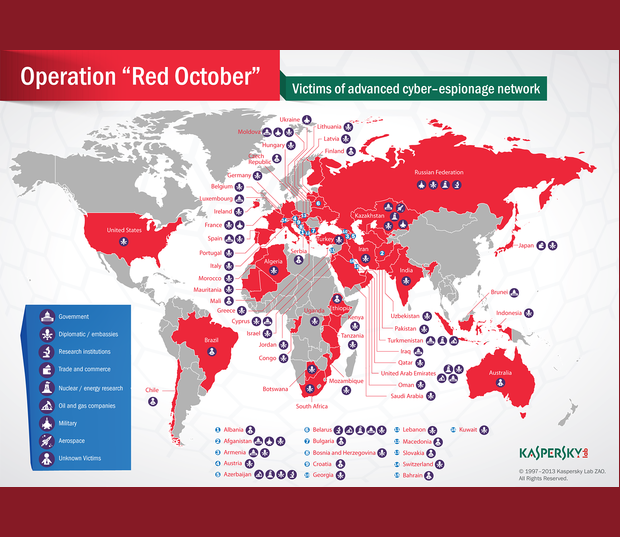

Kapersky descubre la operación de ciberespionaje «Octubre Rojo» dirigida a gobiernos y consulados de todo el Mundo

Kapersky Lab, empresa rusa especializada en ciberseguridad, ha emitido un informe donde afirma que ha descubierto una sofisticada campaña de ciberespionaje que lleva en funcionamiento desde 2007.

La operación de ciberespionaje se ha dirigido a organizaciones diplomáticas y gubernamentales, principalmente en Europa del Este y Asia Central, pero también en Europa Occidental y Norte América. El informe de Kapersky elude dar nombres de las organizaciones afectadas.

Se han encontrado palabras en ruso en el código del malware, lo que sugiere que los criminales eran de habla rusa, si bien la campaña no parece haber sido perpetrada por un gobierno.

Kurt Baumgartner, un investigador de Kapersky, afirmó que entre los «cientos» de organizaciones víctimas del ataque se encuentran «embajadas, consulados y centros de comercio». Kapersky ha identificado 38 máquinas infectadas en Rusia, 16 en Kazajstán y 6 en Estados Unidos. Baumgartner describió la campaña como un «esfuerzo muy paciente y sofisticado de varios años» enfocado a robar información confidencial de ordenadores, dispositivo de red como routers y switches, y smartphones.

El malware estaba diseñado para extraer ficheros, e-mails contraseñas de PCs, grabar pulsaciones del teclado, capturar pantallazos y robar el historial de navegación web en Chrome, Firefox, Internet Explorer y Opera. También podía hacerse con los contactos, historiales de llamada, agendas, mensajes de texto e historiales de navegación de smartphones como terminales iPhone, Windows, Nokia, Sony y HTC. También recopilaba información sobre el software instalado, incluyendo bases de datos Oracle y herramientas de administración remota y de mensajería instantánea.

El malware estaba diseñado para extraer ficheros, e-mails contraseñas de PCs, grabar pulsaciones del teclado, capturar pantallazos y robar el historial de navegación web en Chrome, Firefox, Internet Explorer y Opera. También podía hacerse con los contactos, historiales de llamada, agendas, mensajes de texto e historiales de navegación de smartphones como terminales iPhone, Windows, Nokia, Sony y HTC. También recopilaba información sobre el software instalado, incluyendo bases de datos Oracle y herramientas de administración remota y de mensajería instantánea.

Lo realmente distintivo de esta campaña era que los atacantes programaron el sistema para robar ficheros que habían sido cifrados con un software clasificado llamado Acid Cryptofilter, que es utilizado por varios países de la Unión Europea y la OTAN para cifrar información clasificada.

A pesar de la sofisticación de los ataques, el método de infección era bastante básico. Los atacantes enviaban a las víctimas e-mails con ficheros de Microsoft Excel o Microsoft Word infectados. Cuando éstos los abrían, los atacantes conseguían acceso total a las máquinas de las víctimas a través de vulnerabilidades de seguridad bien conocidas que ya habían sido empleadas con anterioridad por atacantes chinos para espiar a activistas tibetanos y otros objetivos del sector energético y militar de Asia.

Kapersky ha denominado a esta campaña «Operación Octubre Rojo» – abreviado como Rocra – dado que la empresa tuvo conocimiento de este ataque en octubre, cuando uno de sus socios les pasó una muestra del código, cuyo componente más antiguo databa del año 2007 y el más reciente de la semana anterior.

«Los atacantes consiguieron pasar desapercibidos durante 5 años evadiendo la mayoría de los productos antivirus mientras extraían lo que, a día de hoy, deben ser cientos de terabytes», explica Kapersky en su informe.